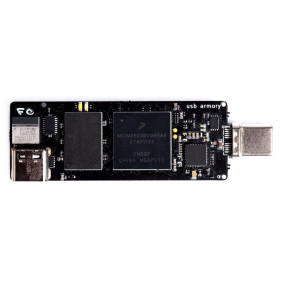

VIDEO SPY Ihres PCs, SECRETLY CREATES IMAGES VON IHREM MONITOR. Dvi

Muss er die Arbeit Ihrer Mitarbeiter überwachen? Wir haben eine Hardware-Neuheit für Sie, die genau das erfasst, was jemand auf ihrem Bildschirm sieht. Nichts ist einfacher als ein Spion Ihres PCs, Sie müssen nur einstecken und automatisch Bilder von Ihrem Monitor erstellen und vor allem keine Software erfasst es. Nur Sie werden wissen, dass Sie den betreffenden Computer überwachen und niemand wird die Bilder ohne Passwort sehen. Das Gerät zeichnet auch die aktuelle Uhrzeit auf, so dass Sie genau wissen, wann die Bilder aufgenommen wurden. Die Zeit ist unabhängig von Ihrem Computer, also selbst wenn jemand die Timeline auf Ihrem PC ändert, wird es unser Gerät nicht täuschen.